Washington (EUA) – A Agência de Segurança Cibernética e de Infraestrutura dos Estados Unidos (CISA) emitiu um alerta urgente sobre a vulnerabilidade “CopyFail”, registrada como CVE-2026-31431, que afeta praticamente todas as versões do kernel Linux 7.0 e anteriores. Segundo o órgão, códigos de exploração já circulam na internet e estão sendo usados em ataques ativos.

Descoberta no fim de março pela empresa de segurança Theori, a falha foi corrigida cerca de uma semana depois pelo time de segurança do kernel. No entanto, a atualização ainda não chegou a muitas distribuições, deixando servidores e estações de trabalho expostos.

Impacto amplo

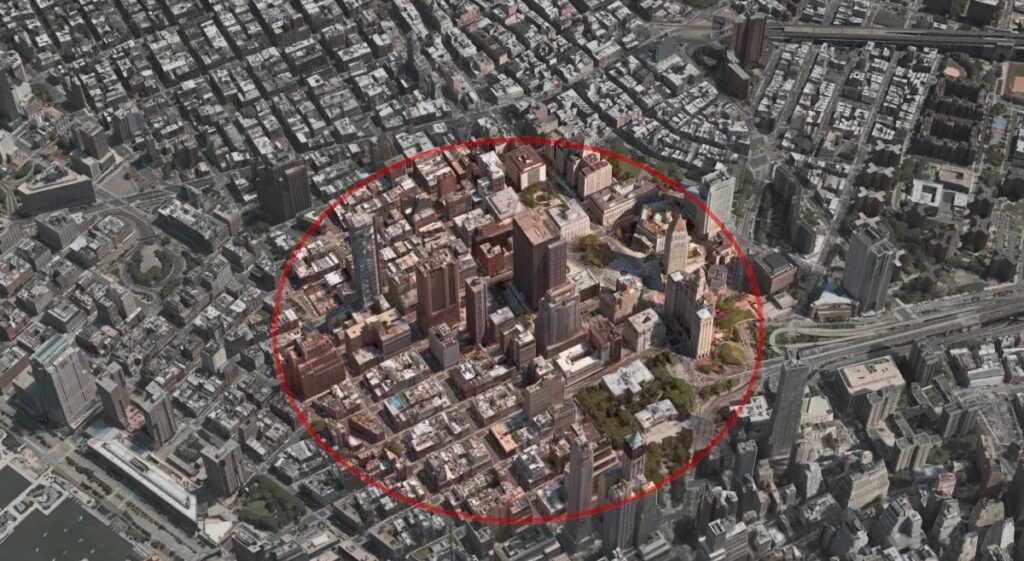

Testes confirmaram o problema em distribuições amplamente usadas, incluindo Red Hat Enterprise Linux 10.1, Ubuntu 24.04 LTS, Amazon Linux 2023, SUSE 16, Debian e Fedora. Plataformas que dependem do kernel, como o Kubernetes, também são vulneráveis.

A CopyFail recebeu esse nome porque o componente afetado deixa de copiar certos dados críticos, corrompendo informações dentro do kernel. Com isso, um usuário com privilégios limitados pode escalar permissões e assumir controle total do sistema (“root”). Em data centers, um servidor comprometido pode abrir caminho para o acesso a aplicações, bancos de dados e outros recursos na mesma rede.

Combinação de ataques

Isoladamente, a falha não permite invasão remota via internet. Contudo, quando encadeada a outra vulnerabilidade distribuída on-line, ela pode conceder acesso administrativo ao invasor. Usuários também podem ser induzidos a clicar em links ou anexos maliciosos que ativem o exploit. Há ainda o risco de ataques à cadeia de suprimentos, nos quais códigos maliciosos são inseridos em projetos de software livre para atingir múltiplos alvos de uma só vez.

Prazos para correção

Diante do perigo, a CISA determinou que todas as agências civis federais apliquem os patches disponíveis até 15 de maio. Organizações privadas e operadoras de nuvem que utilizam Linux em ambientes corporativos são aconselhadas a atualizar seus sistemas o quanto antes.

Imagem: Internet

Especialistas, como o engenheiro de DevOps Jorijn Schrijvershof, classificam o alcance da falha como “incomum”, pois impacta praticamente todas as distribuições modernas despachadas desde 2017.

Ainda não há relatos públicos de incidentes em larga escala, mas autoridades e pesquisadores afirmam que a janela para ataques permanece aberta enquanto as correções não forem amplamente distribuídas.

Com informações de TechCrunch