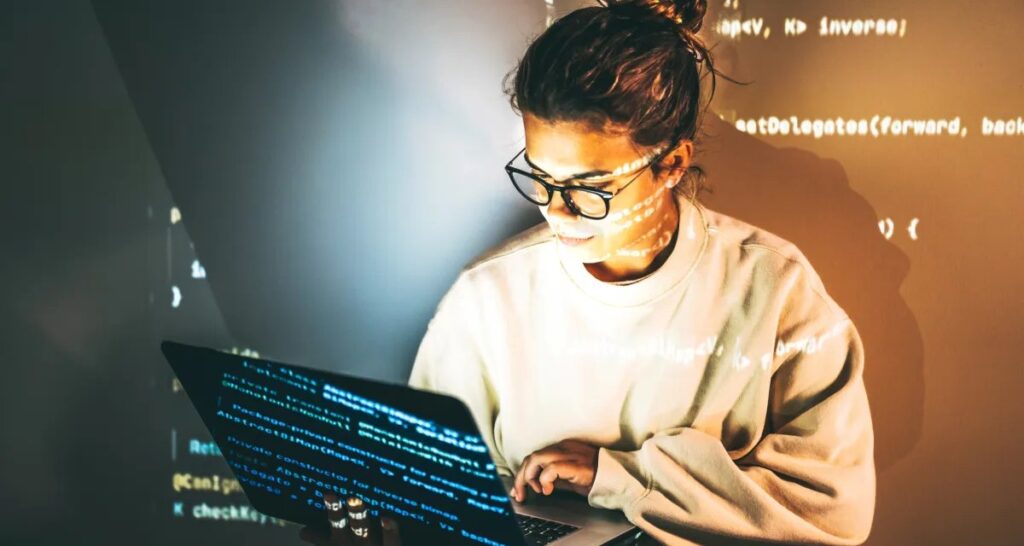

Um pacote atualizado do DarkSword, ferramenta de invasão avançada usada para comprometer iPhones, foi disponibilizado publicamente no GitHub, alertam pesquisadores de segurança. O vazamento ocorre poucos dias depois de uma campanha de ataques que utilizava versões anteriores do mesmo kit ter sido descoberta.

Especialistas afirmam que o código recém-divulgado permite que qualquer pessoa ataque aparelhos que ainda executam versões antigas do sistema operacional da Apple, anteriores ao iOS 26. De acordo com dados oficiais da empresa, cerca de um quarto dos iPhones e iPads em uso permanece em edições anteriores, o que representa centenas de milhões de dispositivos vulneráveis.

Ferramenta “pronta para uso”

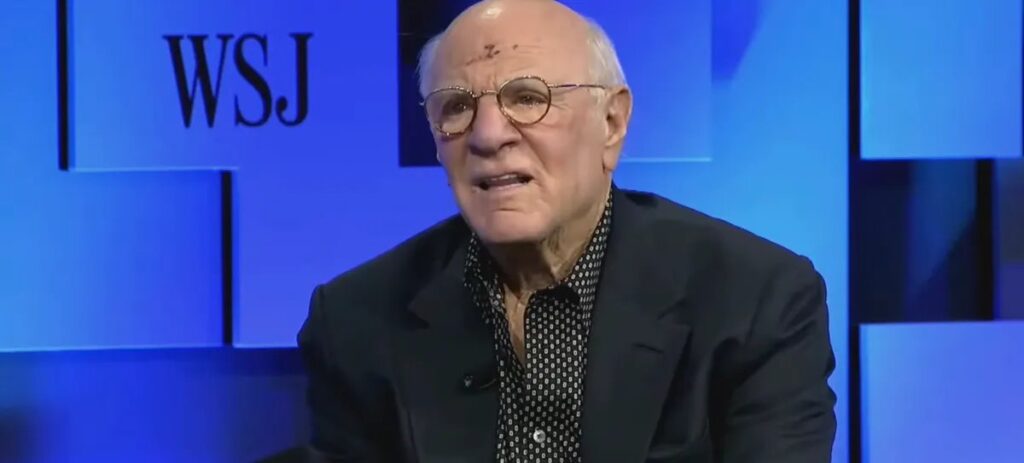

“É algo que já vem pronto. Não é preciso conhecimento avançado em iOS para operá-lo”, disse Matthias Frielingsdorf, cofundador da startup de segurança móvel iVerify, em entrevista na segunda-feira (23). Segundo ele, os arquivos postados na plataforma de compartilhamento de código são simples — basicamente HTML e JavaScript — e podem ser copiados e hospedados em poucos minutos.

A porta-voz do Google, Kimberly Samra, afirmou que os pesquisadores da empresa concordam com a avaliação de Frielingsdorf sobre a facilidade de uso do kit. Um entusiasta de segurança conhecido como matteyeux relatou no X ter conseguido comprometer um iPad mini rodando iOS 18 usando o material que circula on-line.

Resposta da Apple

Sarah O’Rourke, porta-voz da Apple, informou que a companhia lançou, em 11 de março, uma atualização emergencial para dispositivos que não suportam as versões mais recentes do sistema. “Manter o software em dia é a medida mais importante para a segurança dos produtos Apple”, declarou, acrescentando que aparelhos atualizados e usuários em Lockdown Mode não estão sujeitos aos ataques relatados.

A Microsoft, proprietária do GitHub, não respondeu aos pedidos de comentário.

O que o código faz

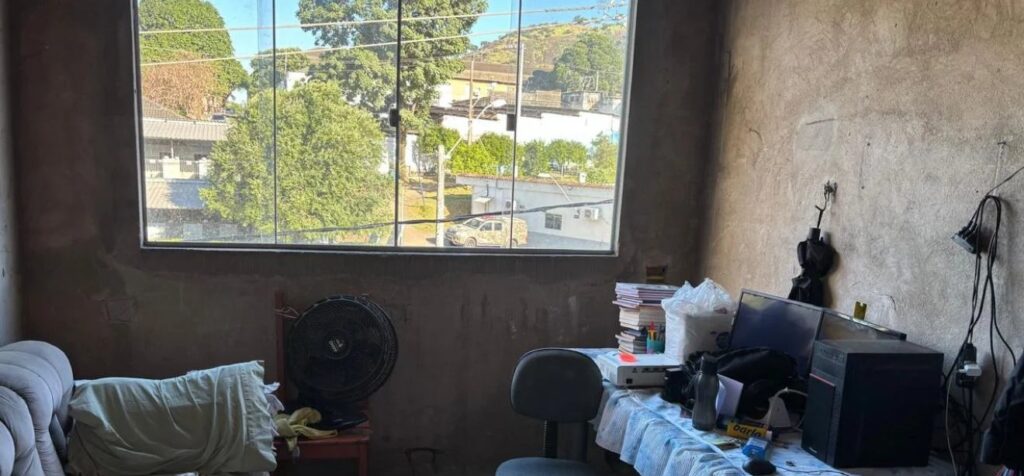

Comentários incluídos nos arquivos vazados descrevem como o exploit lê e extrai arquivos forenses do iOS via HTTP, enviando-os a um servidor controlado pelo invasor. Entre os dados capturados estão contatos, mensagens, histórico de chamadas e conteúdos do keychain, que armazena senhas de Wi-Fi e outras credenciais.

Imagem: Getty

Uma parte do código menciona o envio de informações a um site de roupas ucraniano; a razão dessa referência ainda não foi esclarecida. O DarkSword já teria sido utilizado por hackers ligados ao governo russo contra alvos na Ucrânia.

Amplitude da vulnerabilidade

iVerify, Google e Lookout confirmam que o spyware atinge especificamente dispositivos com iOS 18 ou versões anteriores. Considerando os mais de 2,5 bilhões de aparelhos ativos da Apple, a estimativa é que centenas de milhões possam ser afetados. Por isso, Frielingsdorf recomenda que todos atualizem imediatamente seus iPhones e iPads.

A descoberta do DarkSword acontece poucas semanas após a revelação de outro pacote avançado de invasão para iPhone, o Coruna, desenvolvido pela divisão Trenchant da contratante de defesa L3Harris.

Com informações de TechCrunch