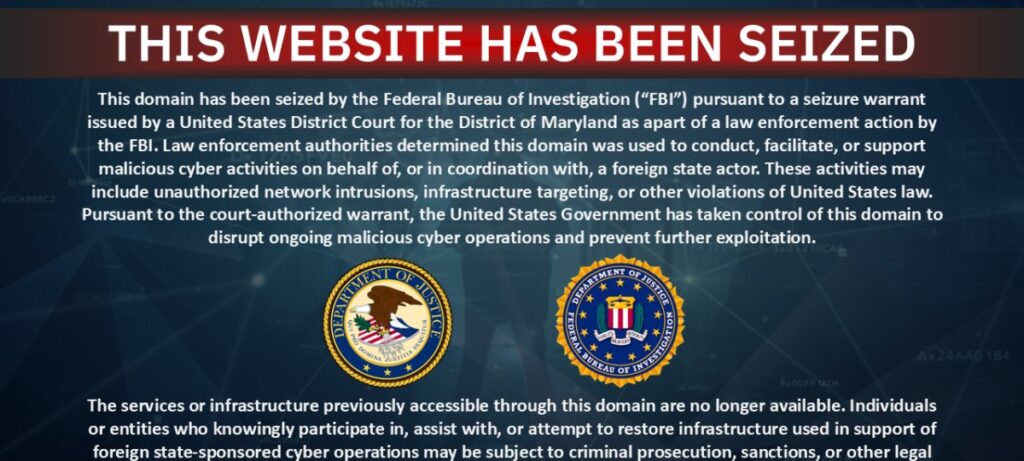

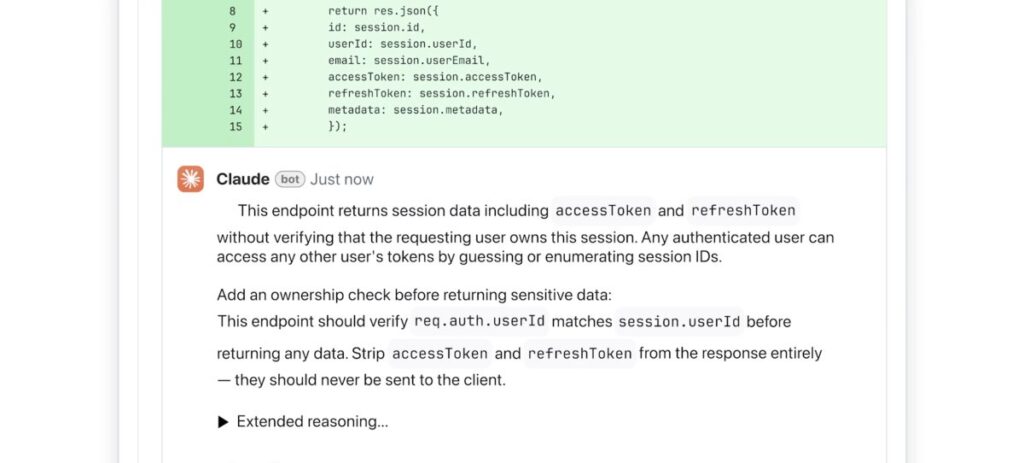

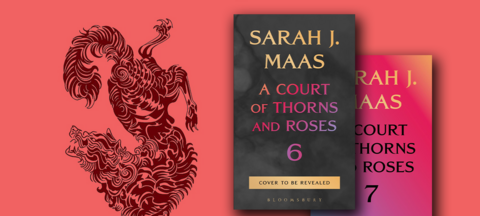

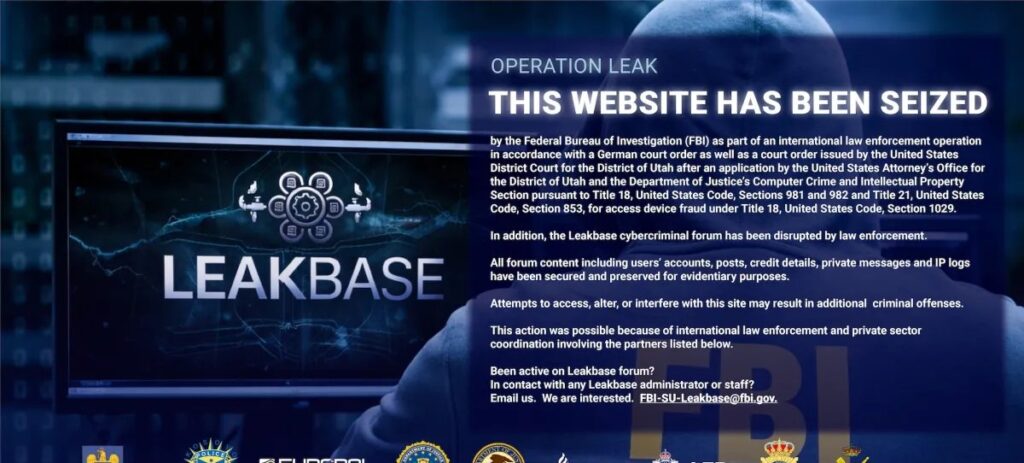

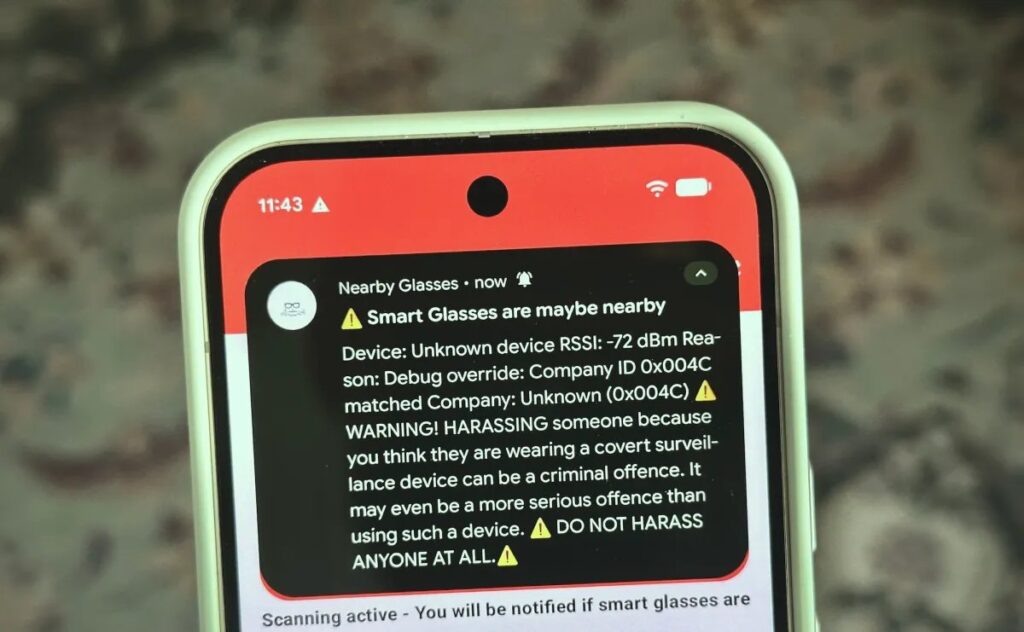

O projeto de código aberto LiteLLM, criado para facilitar o acesso de desenvolvedores a centenas de modelos de IA, foi atingido por um software malicioso que roubava credenciais de login e se espalhava para outros pacotes. A ameaça foi identificada nesta semana pelo pesquisador Callum McMahon, da FutureSearch, após a própria máquina dele desligar subitamente ao baixar o programa.

Segundo a plataforma de segurança Snyk, o LiteLLM vinha sendo baixado até 3,4 milhões de vezes por dia, contava com 40 mil estrelas no GitHub e milhares de forks. O malware entrou no ecossistema por meio de uma dependência do projeto e, uma vez instalado, coletava dados de autenticação de qualquer serviço acessado, ampliando o alcance da invasão.

McMahon relatou que um bug no código malicioso causou a falha em seu computador, o que facilitou a descoberta do problema. O renomado pesquisador de IA Andrej Karpathy também avaliou que o código parecia ter sido escrito de forma descuidada.

Certificações em xeque

Apesar do incidente ter sido detectado rapidamente — possivelmente em poucas horas —, chamou a atenção o fato de o site do LiteLLM exibir, até 25 de março, os selos de conformidade SOC 2 e ISO 27001. As certificações foram obtidas por meio da startup Delve, acelerada pela Y Combinator, que enfrenta acusações de fornecer dados falsos e usar auditores que apenas carimbam relatórios. A empresa nega as acusações.

Especialistas lembram que as certificações atestam políticas internas de segurança, mas não impedem completamente a introdução de malware via dependências externas, ainda que o SOC 2 aborde esse tipo de risco.

Imagem: Internet

Próximos passos

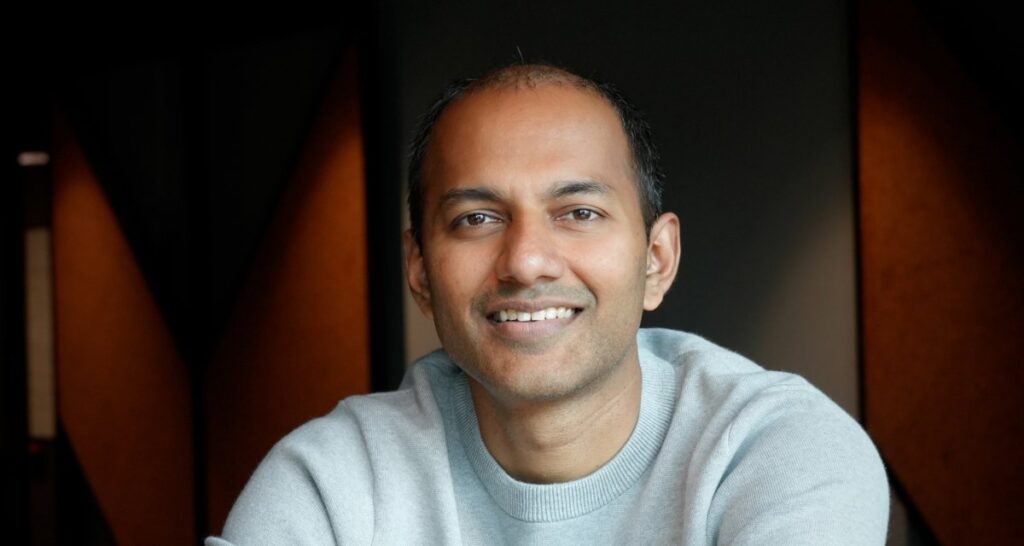

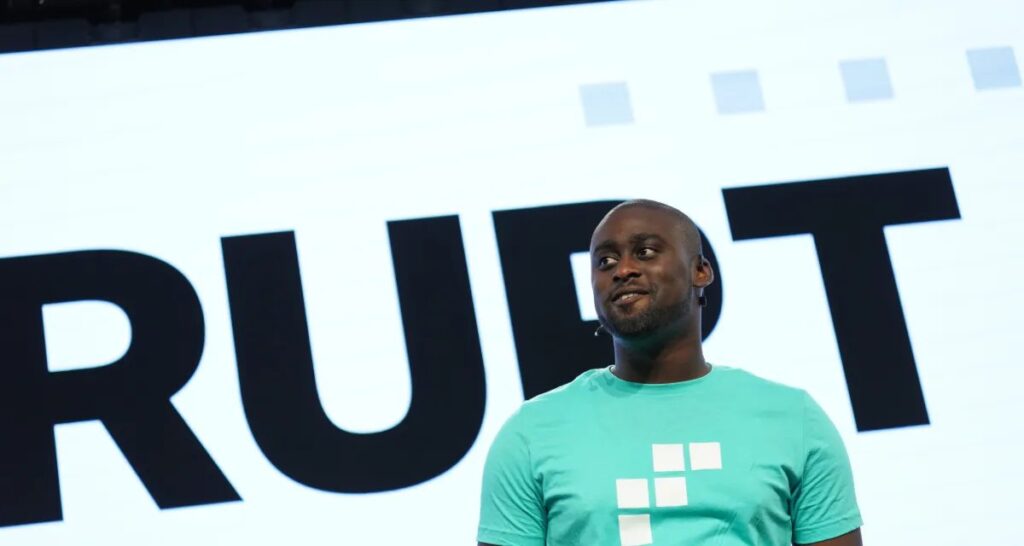

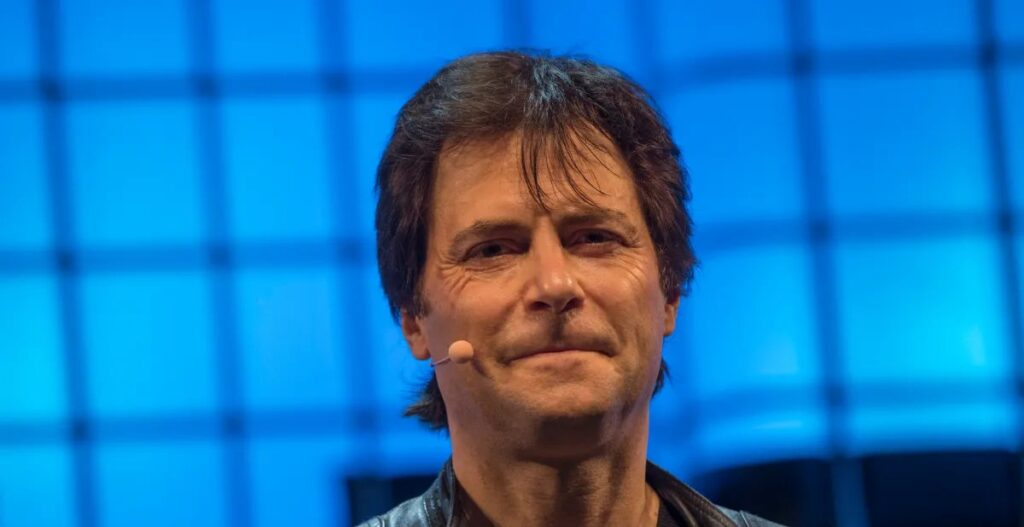

O CEO do LiteLLM, Krrish Dholakia, afirmou que a prioridade é a investigação em conjunto com a Mandiant. Ele prometeu compartilhar lições técnicas com a comunidade de desenvolvedores assim que a análise for concluída. Até o momento, Dholakia não comentou o uso da Delve no processo de certificação.

Com informações de TechCrunch