Um grupo de hackers associado ao serviço de inteligência militar da Rússia (GRU), conhecido como Fancy Bear ou APT28, comprometeu milhares de roteadores residenciais e de pequenas empresas em todo o mundo para desviar tráfego de internet e capturar senhas e tokens de acesso. O alerta foi emitido nesta terça-feira (7) pelo Centro Nacional de Cibersegurança do Reino Unido (NCSC) e pelo Black Lotus Labs, braço de pesquisa da Lumen.

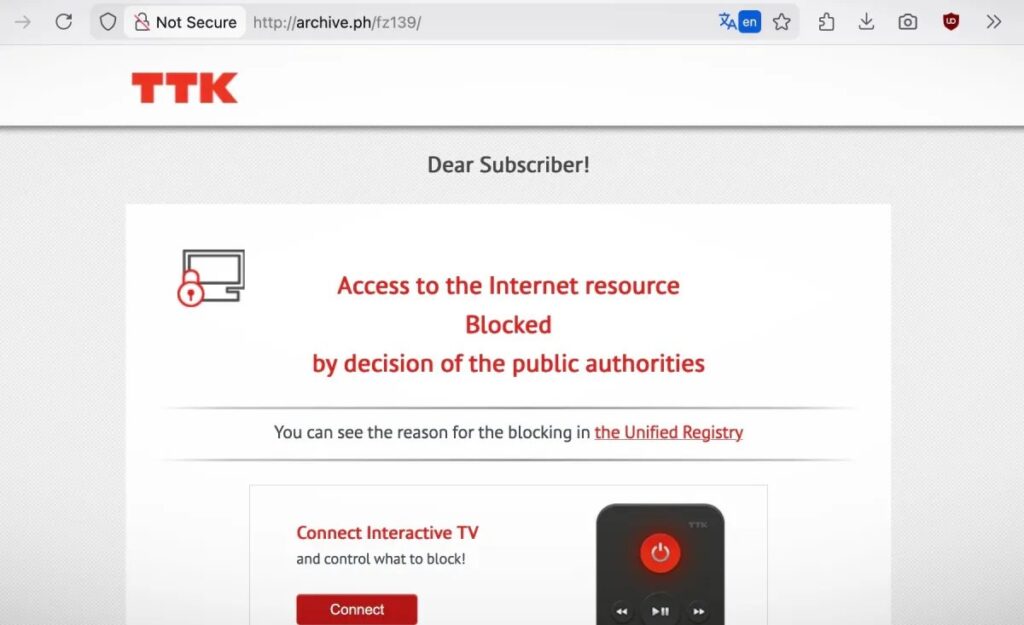

Os invasores exploraram falhas já divulgadas em dispositivos MikroTik e TP-Link que permanecem sem correção. Após obter controle do roteador, os criminosos alteravam configurações para redirecionar silenciosamente as requisições dos usuários a servidores sob seu comando. Com isso, era possível levar as vítimas a sites falsos e coletar credenciais de login, inclusive dispensando códigos de autenticação em dois fatores.

Alcance global da operação

Segundo o Black Lotus Labs, pelo menos 18 mil dispositivos foram infectados em cerca de 120 países, atingindo órgãos governamentais, polícias e provedores de e-mail na África do Norte, América Central e Sudeste Asiático. A Microsoft, que também investigou o caso, identificou impacto sobre mais de 200 organizações e 5 mil equipamentos domésticos, entre eles três entidades governamentais africanas.

Desmobilização do botnet

A Lumen informou ter integrado uma coalizão que, com o FBI, derrubou domínios usados no esquema e interrompeu a botnet. À tarde, o Departamento de Justiça dos Estados Unidos (DOJ) anunciou ter neutralizado roteadores comprometidos em território norte-americano, após autorização judicial. Agentes do FBI enviaram comandos para coletar evidências, restaurar configurações de fábrica e impedir novo acesso remoto pelos hackers.

Imagem: Internet

As autoridades classificam a campanha como oportunista: os atacantes comprometem o maior número possível de equipamentos antes de se concentrarem em alvos de interesse estratégico.

Com informações de TechCrunch