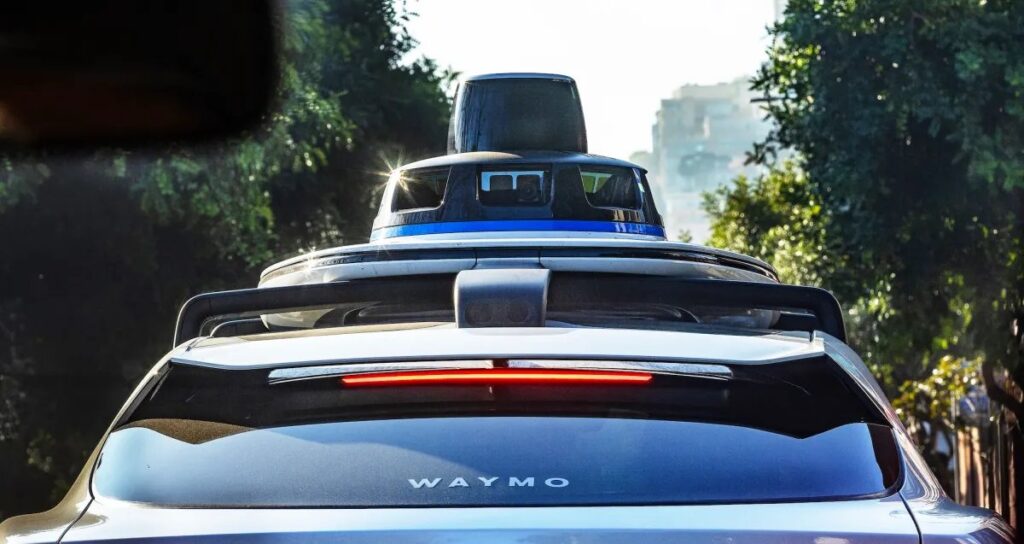

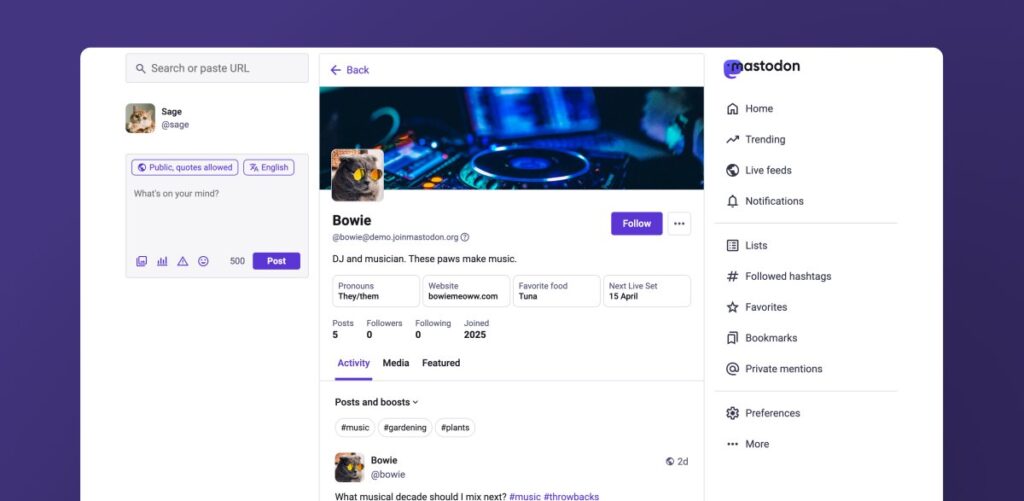

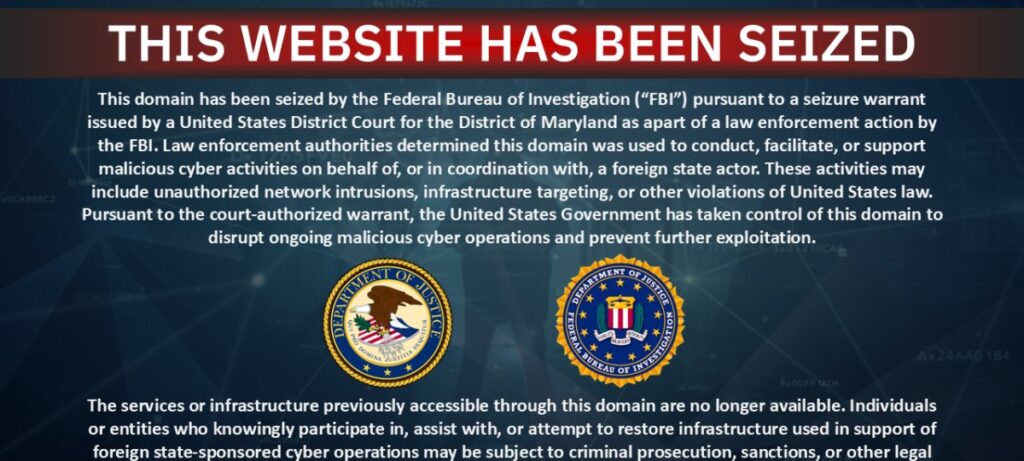

Bruxelas, 03 de abril de 2026 – A Equipe de Resposta a Emergências Informáticas das instituições da União Europeia (CERT-EU) responsabilizou o grupo criminoso TeamPCP pelo recente ataque que expôs cerca de 92 gigabytes de dados da Comissão Europeia.

Segundo relatório divulgado nesta quinta-feira (3), os invasores obtiveram acesso a uma conta da Amazon Web Services (AWS) usada pela Comissão e extraíram informações pessoais que incluem nomes, endereços de e-mail e conteúdo de mensagens.

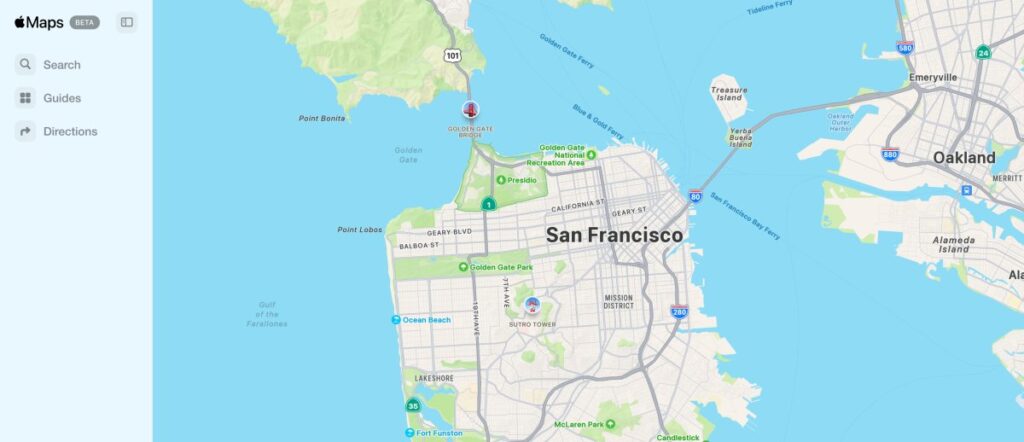

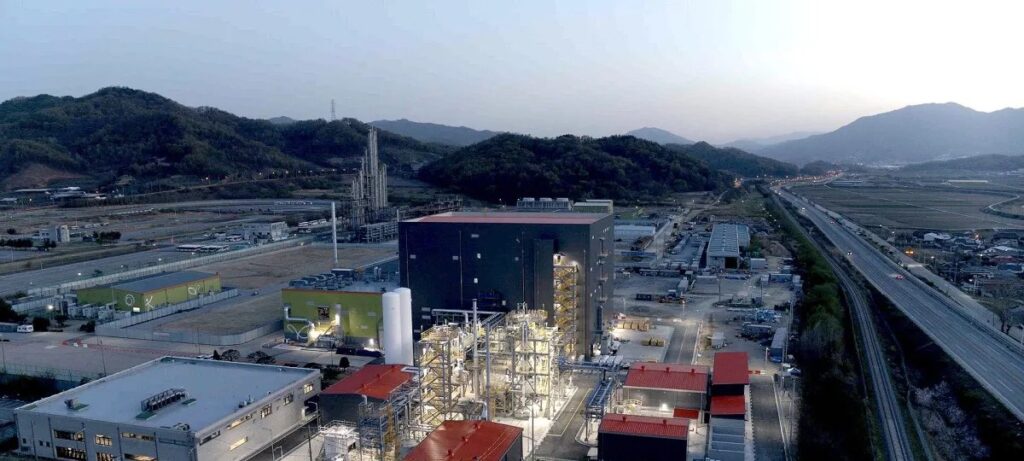

Plataforma Europa.eu afetada

O incidente afetou a infraestrutura em nuvem do portal Europa.eu, utilizado pelos Estados-membros para hospedar sites e publicações de órgãos e agências do bloco. A CERT-EU informou que dados de pelo menos 29 outras entidades da UE podem ter sido comprometidos e que dezenas de clientes internos da Comissão também correm risco.

Dados publicados na internet

Após o roubo, os arquivos foram divulgados on-line pelo conhecido coletivo ShinyHunters. Em contato com o TechCrunch, um integrante do grupo afirmou ter obtido parte do material anteriormente capturado pelo TeamPCP e, em seguida, publicado o conteúdo.

Origem do ataque

A investigação aponta que a invasão começou em 19 de março, quando o TeamPCP conseguiu uma chave secreta de API ligada à conta AWS da Comissão. A chave foi obtida depois que o órgão baixou, inadvertidamente, uma versão comprometida da ferramenta de segurança de código aberto Trivy, alvo de ataque anterior. Com a credencial, os hackers avançaram para os dados armazenados na AWS.

Impacto nos e-mails

Entre os arquivos obtidos há cerca de 52 mil mensagens enviadas. A maioria é gerada automaticamente e contém poucas informações, mas e-mails que retornaram com erro podem incluir o conteúdo original encaminhado por usuários, ampliando o risco de exposição de dados pessoais.

Imagem: Getty

Medidas em curso

A CERT-EU afirmou que já está em contato com as organizações afetadas. Um porta-voz da Comissão Europeia declarou que o órgão está fechado até a próxima semana e responderá ao pedido de comentário posteriormente.

Histórico dos invasores

De acordo com a Aqua Security, o TeamPCP tem histórico de ataques de ransomware e campanhas de crypto-mining. A Unit 42, da Palo Alto Networks, acrescenta que o grupo conduz ataques sistemáticos à cadeia de suprimentos de projetos de código aberto, visando desenvolvedores com chaves de acesso para, depois, extorquir as vítimas.

O relatório da CERT-EU segue em análise enquanto as autoridades monitoram possíveis desdobramentos.

Com informações de TechCrunch