Uma sofisticada campanha de invasões a iPhones na Ucrânia e na China utilizou um conjunto de ferramentas de hacking, batizado de Coruna, que teria sido desenvolvido pela divisão Trenchant da contratada militar norte-americana L3Harris. A informação foi obtida pelo TechCrunch junto a ex-funcionários da empresa e a pesquisadores de segurança.

O Google revelou na semana passada que, ao longo de 2025, identificou o uso global desse kit composto por 23 módulos distintos. Inicialmente, os artefatos foram empregados em operações altamente direcionadas por um cliente governamental não especificado; depois, passaram a ser usados por espiões do governo russo contra um grupo restrito de ucranianos e, por fim, por cibercriminosos chineses em fraudes financeiras e roubo de criptomoedas.

Ligação com a L3Harris

Dois ex-empregados da Trenchant, que pediram anonimato, confirmaram que o nome interno Coruna era utilizado em componentes de ferramentas para iPhone desenvolvidas pelo time. Eles reconheceram detalhes técnicos divulgados pelo Google como parte do material criado dentro da empresa.

A L3Harris comercializa produtos da Trenchant exclusivamente para governos dos Estados Unidos e para integrantes da aliança de inteligência Five Eyes (Austrália, Canadá, Nova Zelândia e Reino Unido). Não está claro, porém, como o kit saiu desse círculo restrito e chegou a grupos russos e, depois, chineses.

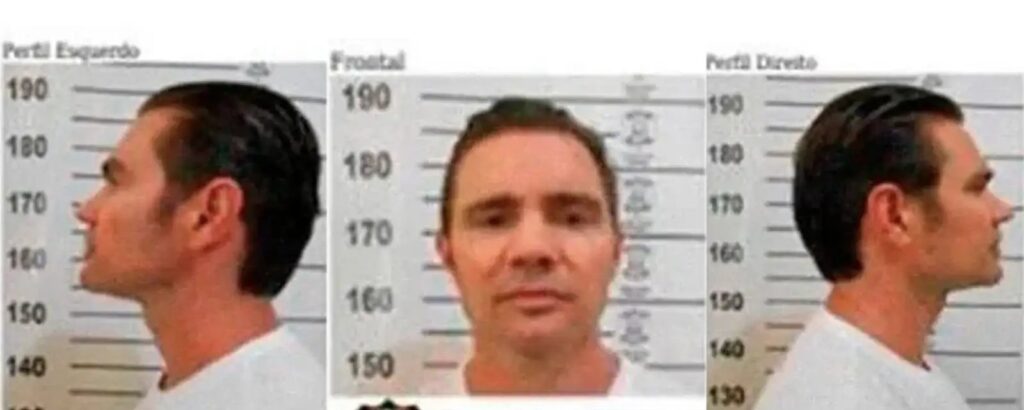

Roubo interno facilitou vazamento

O caminho pode se assemelhar ao caso de Peter Williams, ex-gerente-geral da Trenchant. Entre 2022 e meados de 2025, Williams vendeu oito ferramentas da empresa à corretora russa Operation Zero por US$ 1,3 milhão. Condenado no mês passado a sete anos de prisão, o australiano teve acesso total às redes da companhia e repassou códigos que, segundo promotores, poderiam comprometer milhões de dispositivos.

O Departamento do Tesouro dos EUA sancionou recentemente a Operation Zero, que afirma trabalhar apenas com o governo russo. Investigadores sugerem que o grupo revendeu parte dos exploits para outros clientes, incluindo cibercriminosos ligados ao ransomware Trickbot.

Imagem: Getty

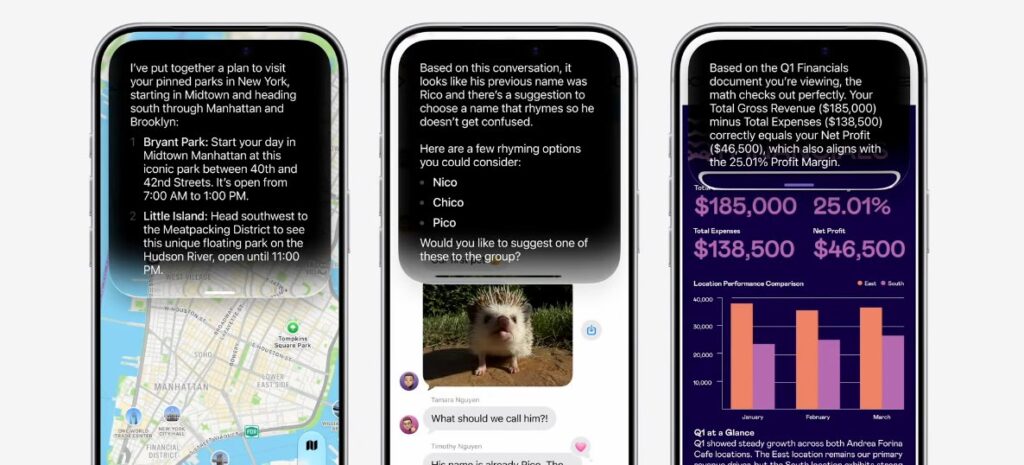

Exploração de falhas no iOS

Pesquisadores do Google apontam que dois exploits de Coruna, chamados Photon e Gallium, foram usados como zero-day na chamada Operation Triangulation, campanha revelada pela Kaspersky em 2023 contra usuários russos de iPhone. O conjunto é capaz de atacar sistemas iOS da versão 13 até a 17.2.1, lançadas entre setembro de 2019 e dezembro de 2023.

A empresa de segurança móvel iVerify, que analisou o kit de forma independente, afirma que a cronologia de uso, a estrutura dos módulos — batizados, em sua maioria, com nomes de aves — e o reaproveitamento de código reforçam a hipótese de que a Trenchant e, por extensão, o governo dos EUA, tenham sido os destinatários originais do arsenal.

A L3Harris não respondeu aos pedidos de comentário. Enquanto isso, a origem exata do vazamento permanece indefinida, assim como o percurso que levou as ferramentas de um fornecedor norte-americano a serem empregadas por serviços de inteligência russos e, posteriormente, por grupos de crime financeiro na China.

Com informações de TechCrunch