Pesquisadores de segurança identificaram um conjunto de exploits capaz de comprometer iPhones com versões antigas do iOS que, segundo eles, saiu do controle de um cliente governamental e chegou às mãos de grupos criminosos.

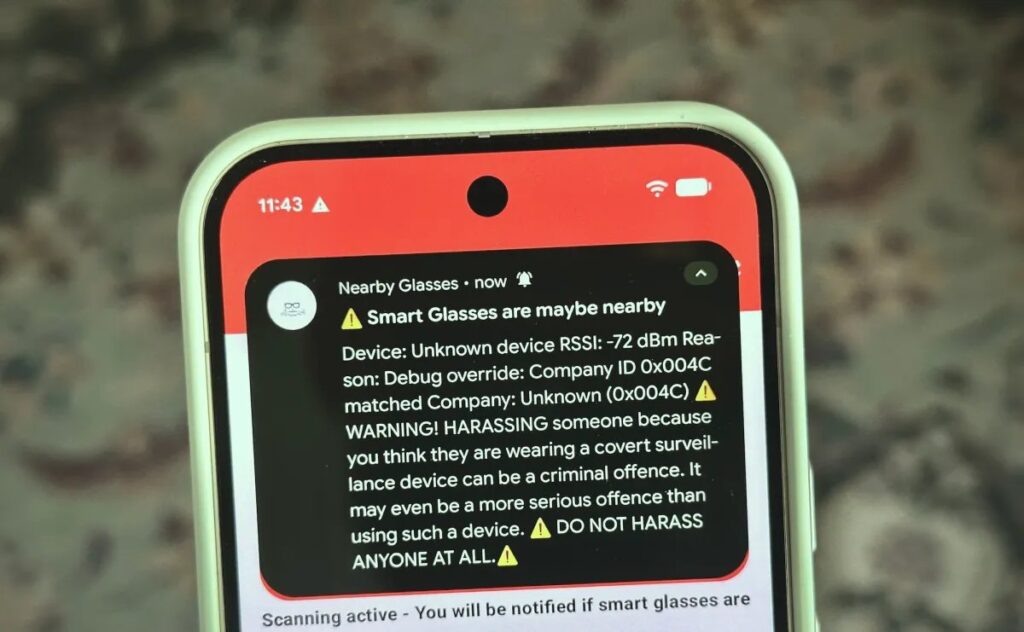

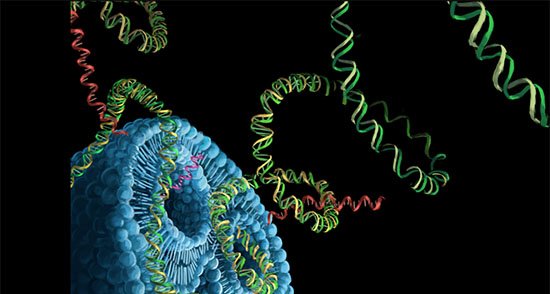

O kit, batizado de Coruna, foi detectado pelo Google em fevereiro de 2025, quando um fornecedor de vigilância tentou instalar spyware no telefone de uma vítima a serviço de um governo não identificado. Meses depois, a mesma ferramenta apareceu em uma campanha em larga escala contra usuários ucranianos, atribuída a uma equipe de espionagem russa, e posteriormente foi encontrada em ataques de um hacker com motivação financeira na China.

Não está claro como os exploits vazaram, mas os pesquisadores do Google alertam para um mercado emergente de brechas “de segunda mão”, vendidas a invasores interessados em lucrar mais com códigos já desenvolvidos.

Origem ligada aos Estados Unidos

A empresa de segurança móvel iVerify obteve e reverteu o kit, encontrando semelhanças com ferramentas previamente atribuídas ao governo dos Estados Unidos. Em publicação no blog da companhia, os especialistas afirmaram que quanto mais ampla a utilização de um recurso desse tipo, maior a probabilidade de vazamento.

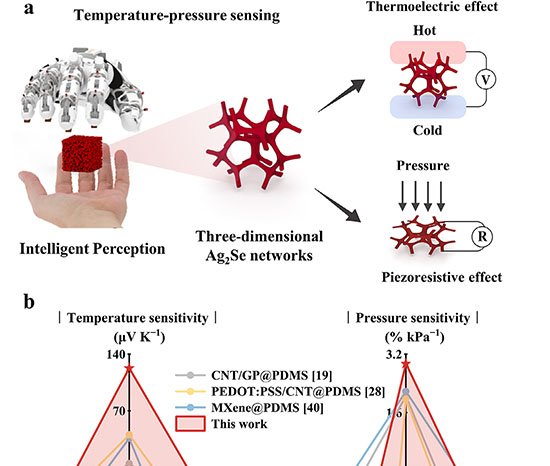

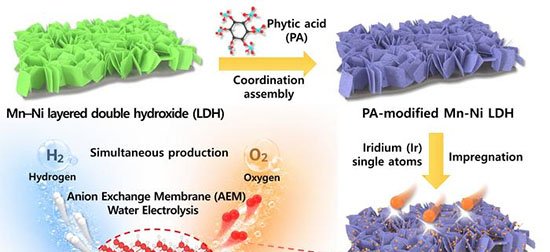

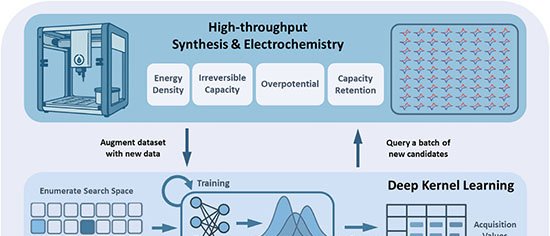

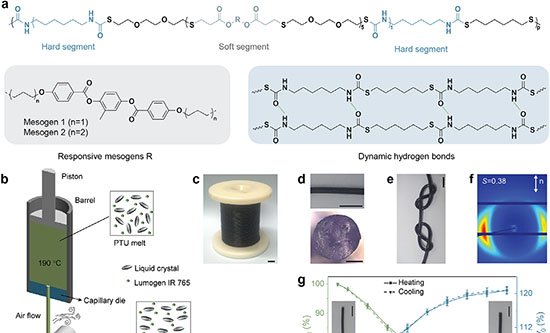

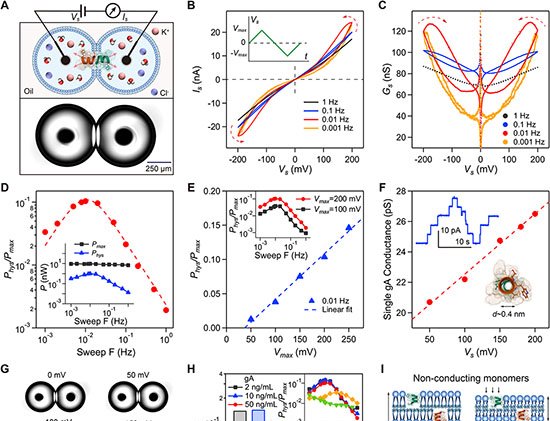

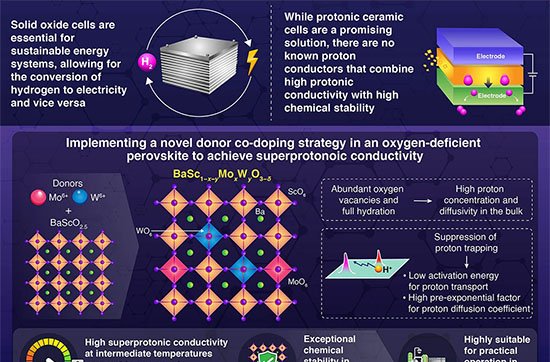

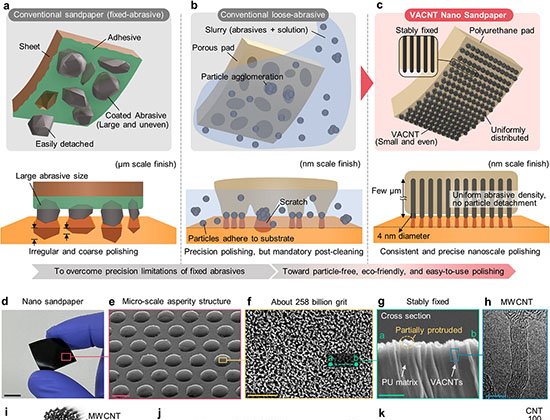

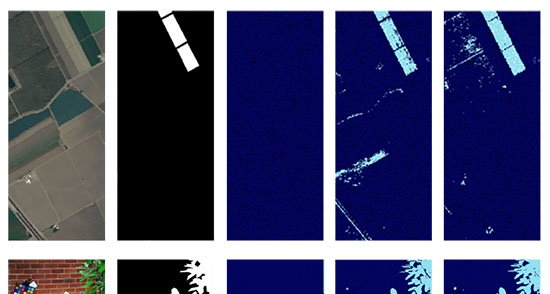

Como o ataque funciona

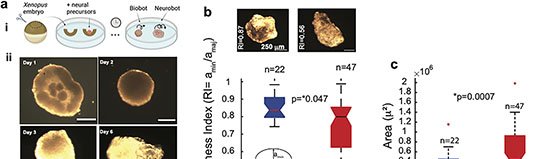

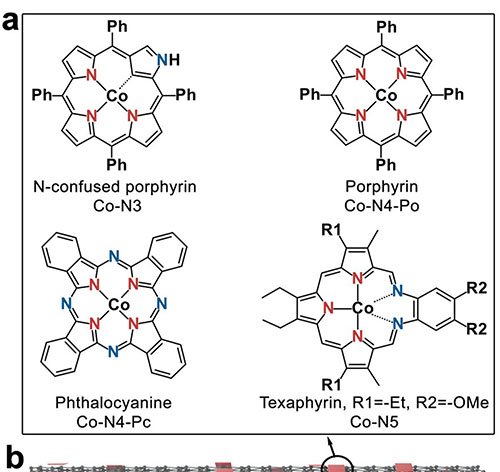

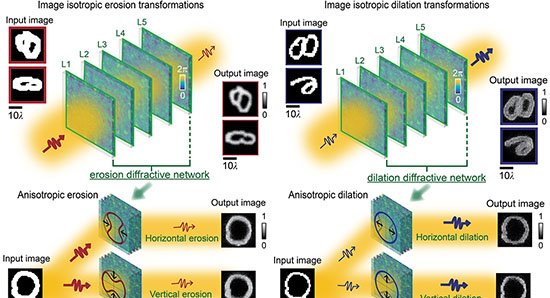

O Coruna explora até cinco caminhos distintos para invadir um iPhone, encadeando 23 vulnerabilidades diferentes. Basta que o usuário visite um site malicioso — possivelmente recebido por link — para que o ataque, conhecido como watering hole, seja disparado. Os dispositivos afetados vão de aparelhos com iOS 13 até a versão 17.2.1, lançada em dezembro de 2023.

Ligações com campanhas anteriores

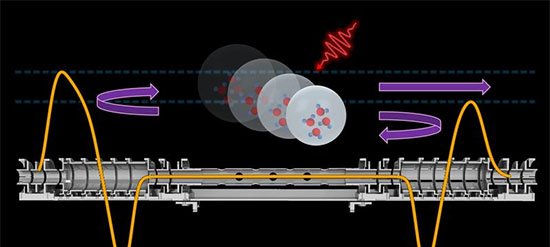

De acordo com a revista Wired, componentes do Coruna foram usados na chamada Operação Triangulation, em que a empresa russa Kaspersky afirmou, em 2023, que iPhones de seus funcionários foram alvo de tentativa de invasão pelos Estados Unidos.

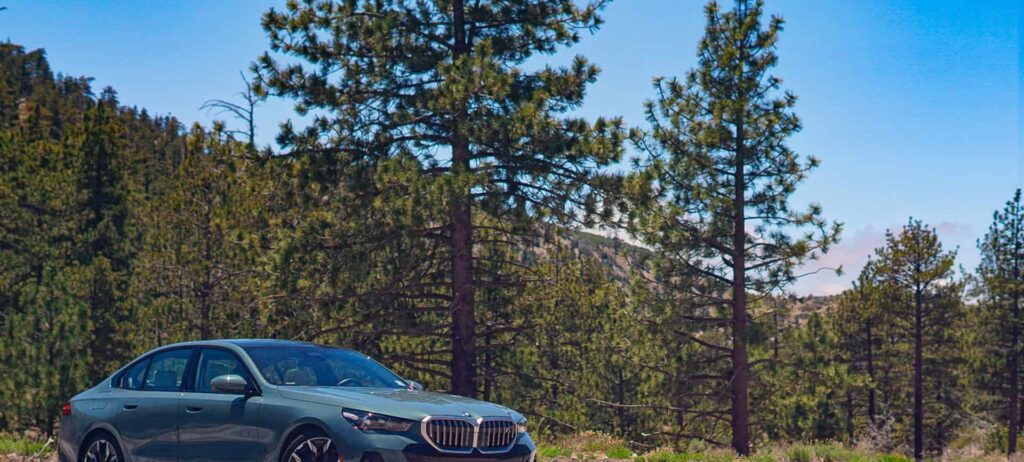

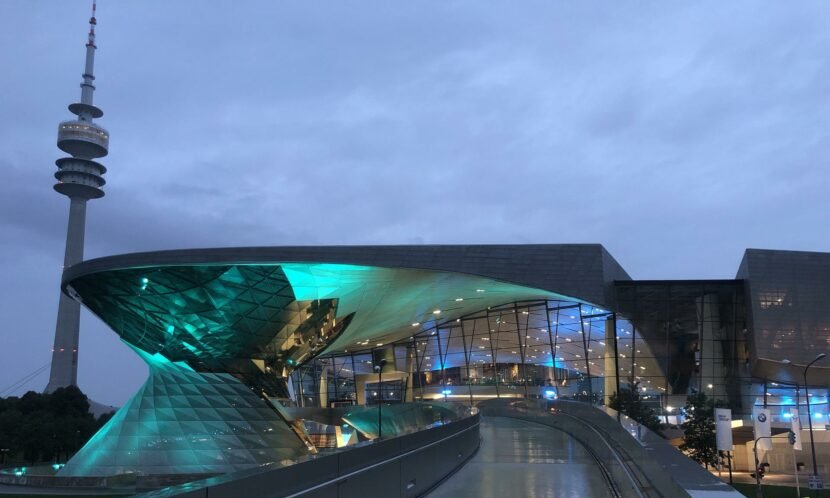

Imagem: Getty

Casos semelhantes de vazamento

Fugas de ferramentas governamentais são raras, mas não inéditas. Em 2017, backdoors da Agência de Segurança Nacional dos EUA (NSA), incluindo o exploit EternalBlue, acabaram divulgados e alimentaram ataques como o ransomware WannaCry, atribuído à Coreia do Norte.

Mais recentemente, o ex-diretor da contratada de defesa L3Harris Trenchant, Peter Williams, foi condenado a mais de sete anos de prisão por vender oito exploits a um intermediário ligado ao governo russo. Pelo menos um deles teria sido repassado a um corretor sul-coreano.

Por enquanto, não se sabe se os desenvolvedores de software corrigiram todas as falhas exploradas pelo Coruna.

Com informações de TechCrunch